更新时间:2022-04-10 15:12

漏洞背景

Solr 是Apache软件基金会开源的搜索引擎框架,其中定义的ConfigAPI允许设置任意的jmx.serviceUrl,它将创建一个新的JMXConnectorServerFactory工厂类实例对象,并通过对目标RMI / LDAP服务器的’bind’操作触发调用。 远程恶意RMI服务器可以响应任意的对象,Solr端使用java中ObjectInputStream类将接收到的对象进行不安全的反序列化过程。使用ysoserial工具可以利用此类漏洞,根据目标Classpath环境,攻击者可以使用其中特定的“gadget chains”在Solr端触发远程代码执行。

漏洞影响范围

- 5.0.0 ~ 5.5.5

- 6.0.0 ~ 6.6.5

漏洞等级

高危

规则防护

云防火墙虚拟补丁已支持防护

规则类型

代码执行

修复建议

- 升级到Apache Solr 7.0或更高版本。

- 通过设置系统属性值 “disable.configEdit=true”禁用未被使用的ConfigAPI。

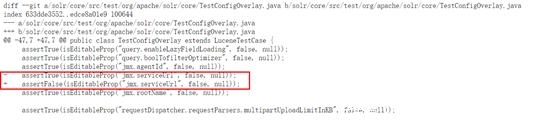

- 若上述升级或禁用Config API不是可行的解决方案,请下载安全公告[1]中的补丁SOLR-13301.patch并重新编译Solr,在新发布的补丁中发现已经禁用了JMX中的serviceUrl属性:

- 确保配置了正确的网络访问控制策略设置,只允许受信任的流量进入或退出运行Solr服务的主机。