近年来 ,企业信息化发展不断深入,伴随着数字资产的爆发式增长,数据安全威胁已成为企业关键业务风险所在。商用密码是数据安全防护的核心技术和基础支持,已成为企业构建安全防线的关键措施。

为引导和规范企业合理合规应用密码,国家相继颁布实施《密码法》《数据安全法》及《网络安全法》等法律法规,特别是《“十四五”数字经济发展规划》中指出,要着力强化数字经济安全体系,加强商用密码应用安全性评估(简称“密评”),促进数据安全中的商用密码应用。在国家及行业政策驱动下,各行业用户陆续开展平台系统的密评和整改工作。

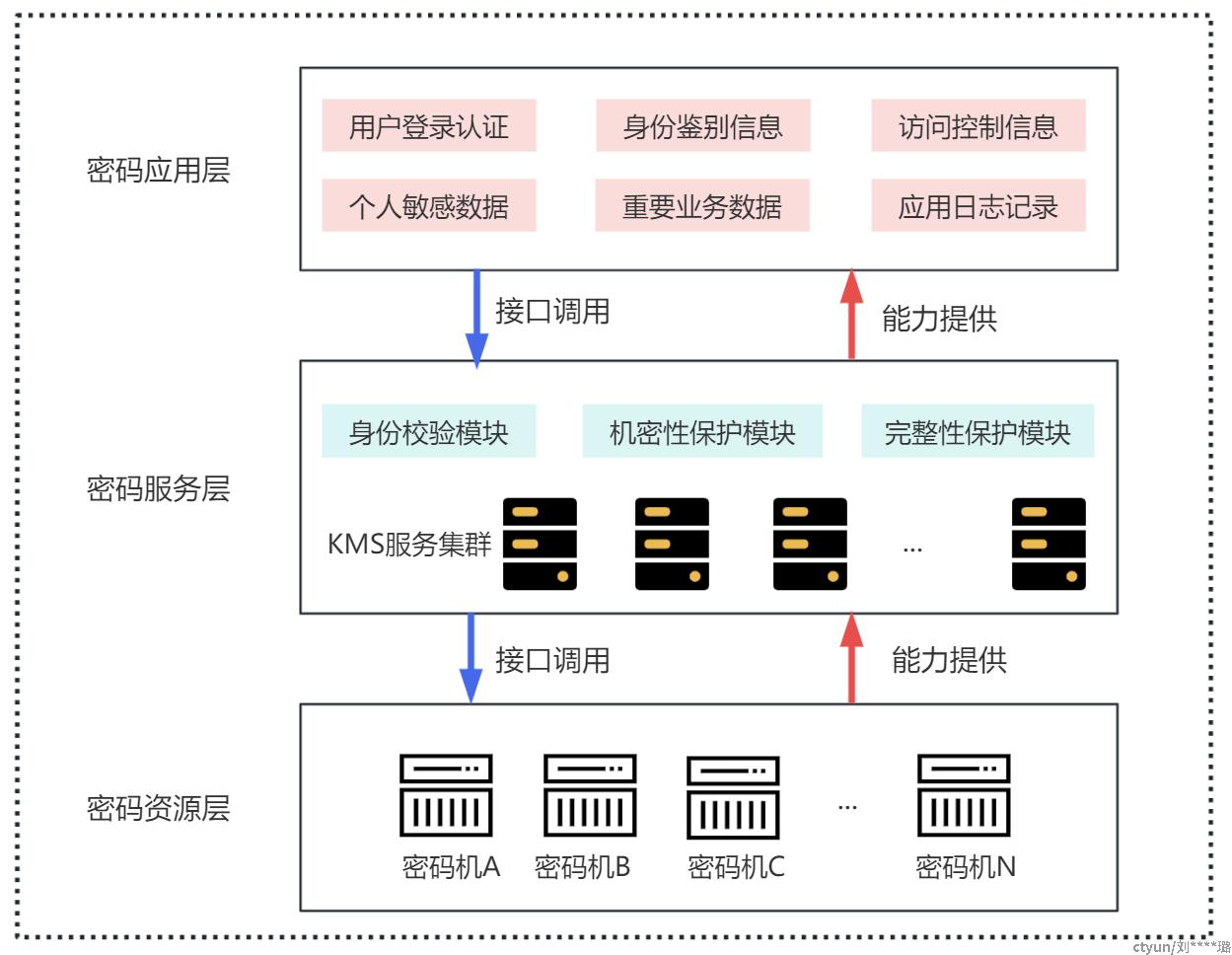

随着天翼云全栈混合云顺利通过商用密码应用安全性评估,密评项目需求大范围增长。为保障重点行业客户云平台密评合规需求,天翼云推出云平台商用密码应用方案,其中密钥管理系统(KMS)是应用系统密评改造措施中的必要产品配置,作为密码服务提供层,向下对接硬件密码设备,并将用户身份鉴别、统一密钥管理、数据机密性及完整性保护等密码能力统一封装,向上为密码应用层提供统一能力对接。

- 用户身份鉴别:KMS提供SM2算法,可基于数字证书进行身份鉴别;

- 数据完整性保护:KMS提供HMAC-SM3完整性校验算法,实现对访问控制信息、身份鉴别数据、重要业务数据、日志数据等的完整性校验;

- 数据机密性保护:KMS提供SM4算法,实现对身份鉴别数据、个人敏感数据等的加密保护。

在实际密评项目中,不同用户指定的硬件密码设备厂商不同,为屏蔽不同密码设备调用方式的差异,采用通过密钥管理系统(KMS)适配兼容各厂商密码设备,并为上层应用提供统一标准接口,实现平滑、透明无感知的密码能力调用。在满足密评项目灵活性要求的同时,为上层应用提供相对稳定的服务平台,大幅度减少应用层对接改造工作量。

天翼云密钥管理KMS产品优势

安全|监管合规:通过国家密码管理局安全行审查,获得《商用密码产品认证证书》,满足监管合规要求;

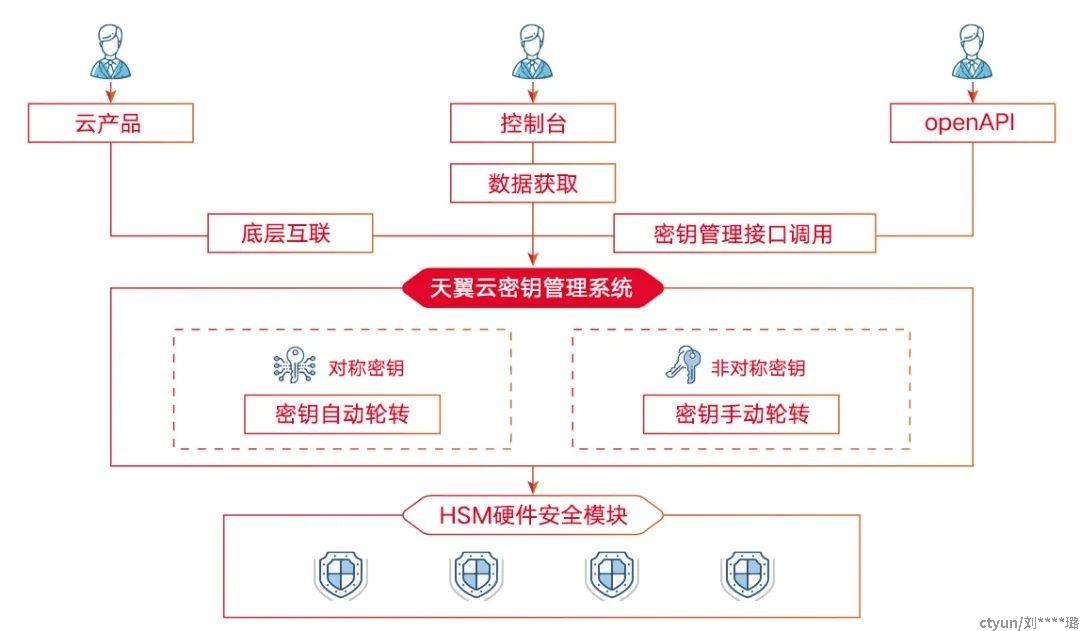

易用|集中托管:提供密码基础设施的完全托管,用户可轻松实现密钥全生命周期管理,满足数据加解密和数字签名验签等需求;

集成|云产品集成:与云主机、云硬盘等天翼云产品无缝集成,实现云上资源原生数据的加密保护,增强安全能力;

可靠|稳定可用:采用分布式部署,构建多地域冗余的密码计算能力,确保密钥管理服务的高可用性。