本地接入云WAF

-

获取CNAME值,您可以通过添加配置后在自服务界面WAF防护配置列表中获取WAF生成的CNAME记录值。

-

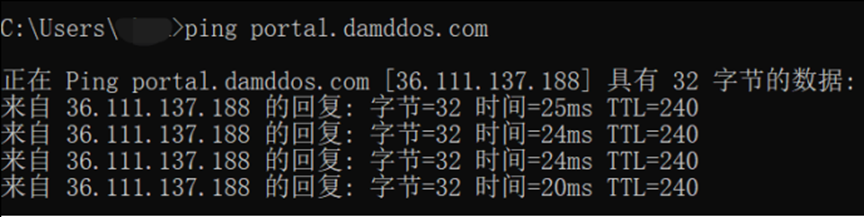

ping“CNAME”值并记录“CNAME”对应的IP地址。

以域名portal.damddos.com为例,该域名已添加到WAF的网站配置中,且WAF为其分配了以下CNAME 值:portal.damddos.com.iname.damddos.com。

在Windows中打开cmd命令行工具,运行

ping portal.damddos.com.iname.damddos.com获取WAF的回源IP。如下图所示,在响应结果中可以看到用来防护您的域名的WAF回源IP。 -

在本地修改hosts文件,将域名及“CNAME”对应的WAF回源IP添加到“hosts”文件。

-

用记事本或notepad++等文本编辑器打开hosts文件,hosts文件一般位于“C: \Windows\System32\drivers\etc\”路径下。

-

在hosts文件添加记录内容,对应的IP地址即在上述步骤中获取的云WAF防护IP地址,后面的域名即被防护的域名。

-

修改hosts文件后保存,然后本地ping一下被防护的域名。

此时解析到的IP地址应该是上述步骤中配置的云WAF防护IP地址。

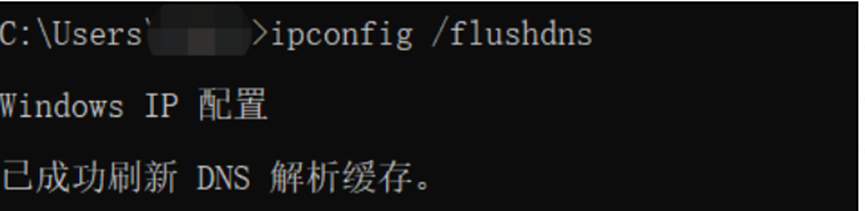

如果依然是源站地址,可尝试刷新本地的DNS缓存(Windows的cmd命令行工具下可以使用

ipconfig /flushdns命令)。

-

验证 WAF 正常转发

-

清理浏览器缓存,在浏览器中输入防护域名,测试网站域名是否能正常访问。

如果hosts绑定已经生效(域名已经本地解析为云WAF防护IP)且云WAF的配置正确,访问该域名,预期网站能够正常打开。

-

手动模拟简单的Web攻击命令,测试Web攻击请求。

-

WAF基础防护的状态默认设置为“拦截”模式。

-

清理浏览器缓存,在浏览器中输入“https://portal.damddos.com/url/ril/ashi.asp=javascript:alert(/xss/)”模拟SQL注入攻击,测试WAF是否拦截了此条攻击,如下图所示。

-

-

在Web应用防火墙控制台左侧导航栏中,选择“WAF 防护日志”,进入“WAF 防护日志”页面,查看防护域名测试的各项数据。