可信计算3.0技术方案是由我国专家基于我国目前面临的安全需求提出的,整个标准框架构建了以中国密码为基础、以自主可控可信平台控制模块(TPCM)为信任根的可信计算支撑体系,解决了传统防护技术中存在的问题,是一种行之有效的服务器保护方式。TPCM相对于以往的可信技术方案而言,是创新性地提出了双体系架构和主动监控的思想。

1 可信平台控制模块定位

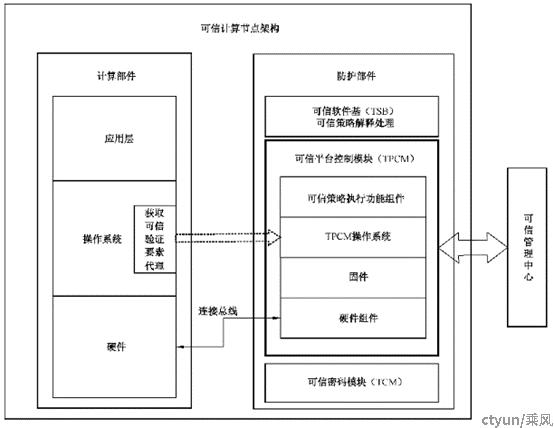

可信计算节点由计算部件和防护部件构成,TPCM是可信计算节点中实现可信防护功能的关键部件,可以采用多种技术途径实现,如板卡、芯片、IP核等,其内部包含中央处理器、存储器等硬件、固件,以及操作系统与可信功能组件等软件,支撑其作为一个独立于计算机部件的防护部件组件,并行与计算部件按内置防护策略工作,对计算部件的硬件、固件及软件等需防护的资源进行可信监控,是可信计算节点中的可信根。

图1 可信计算节点中的TPCM

TPCM与各部件交互如下:

- TPCM的硬件、固件与软件为可信软件基(TSB)提供运行环境,设置的可信功能组件为TSB按策略库解释要求实现度量、控制、支撑与决策等功能提供支持;

- TPCM通过访问可信密码模块(TCM)获取可信密码功能,完成对防护对象可信验证、度量和保密存储等计算任务,并提供TCM服务部件以支持对TCM的访问;

- 通过管理接口连接可信管理中心,实现防护策略管理、可信报告处理等功能;

- 通过内置的控制器和I/O端口,经由总线与计算部件的控制器交互,实现对计算部件的主动监控;

- 计算部件操作系统中内置的防护代理获取预设的防护对象有关代码和数据提供给TPCM,TPCM将监控信息转发给TSB,由TSB依据策略库进行分析处理。

2 可信平台控制模块功能组成

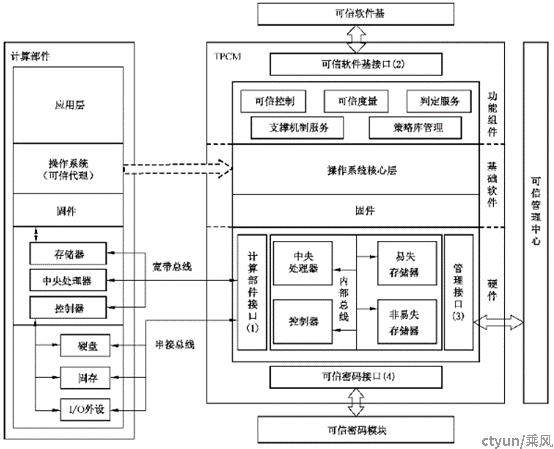

TPCM的功能及接口在逻辑功能上划分为3个层次,硬件、基础软件和功能组件。与TPCM相关的实体包括计算部件、可信软件基、可信管理中心和可信密码模块,TPCM通过相应的接口与各个实体进行相应的连接和交互。

图2 TPCM功能接口

2.1 硬件层

硬件层应包括中央处理器、易失存储器、非易失存储器、计算部件接口、管理接口、可信密码接口,为TPCM的功能实现提供基础运行环境。硬件组件之间通过内部总线实现相互连接。

2.2 基础软件层

基础软件层应包括固件、操作系统核心,实现对TPCM内部的资源调度、任务管理,以及提供I/O接口驱动及控制。

2.3 功能组件层

功能组件层包括可信控制、可信度量、判定服务、支撑机制服务及策略库管理,以及可信软件基接口。

3 可信平台控制模块启动流程

TPM要求先于主机计算部件上电启动,并全程并行于计算部件运行,实现从计算部件第1条指令开始的可信建立。

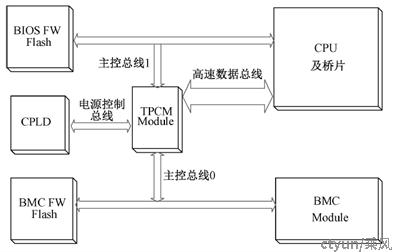

图3 TPCM主动防御系统

流程具体说明如下:

- 由待机电源为TPCM提供电能;

- TPCM执行状态检查;

- 如果TPCM处于使能状态,则TPCM为启动代码芯片上电,对启动代码进行度量;

- 如果启动代码度量结果正确,则TPCM发出平台上电信号,平台上电,启动代码开始执行;

- 启动代码根据用户预设策略对平台信息进行度量确认;

- 如果平台信息可信,则对操作系统加载代码进行度量;

- 如果操作系统加载代码度量成功,则操作系统内核加载;

- 系统进入可信工作模式;

如果启动代码或平台信息度量不成功,则平台受控启动,TPCM进入异常处理流程,执行预定管理策略或者由平台管理员现场操作,选择进入非可信工作模式、平台下电或重启。如果TPCM处于禁用状态,则平台正常上电,启动代码上电工作,系统不经过度量环节,依照传统启动步骤,使平台进入非可信工作模式。

4 可信服务器设计

TPCM 是整个服务器唯一的信任源点,同时也是服务器平台的安全防护管理控制中心。TPCM 的防护策略由用户管理人员通过专属管理软件和安全通道进行下发,一旦TPCM 接收到策略及防护激活指令,则TPCM 将自主地对服务器进行可信环境度量监控,不受控于服务器计算单元,实现计算和防护系统分离的双体系结构。

图4 TPCM可信服务器系统连接

按服务器平台电源上电时序划分为三个阶段:

- TPCM+CPLD +Flash上电,简称:一阶段

- BMC及周边电路上电,简称:二阶段

- 主计算系统上电,简称:三阶段

一阶段:通过TPCM对BIOS及BMC代码进行度量检查,确定有无异常和入侵攻击。如果发现BMC代码或BIOS启动代码底层固件被篡改替换,则启动安全防范策略,阻止后续系统上电,或在宽松安全策略下进入非可信运行环境,同时发出非安全环境警告,当代码环境正常,则TPCM控制系统打开二阶段电源。

二阶段:BMC开始工作,通过与TPCM的认证交互,BMC系统环境处于可信状态,包括管理控制器BMC本身,当确认BMC系统执行环境安全可信时,开启三阶段电源,否则同理进入非可信环境或阻止三阶段电源上电服务器开机。

三阶段:服务器计算CPU正式开始执行指令,同理TPCM将对服务器主系统的执行环境进行识别确认,包括CPU本身。同样,当确认主计算系统环境安全可信后,允许服务器自检并向后启动。否则同理进入非可信环境或直接关闭服务器电源,阻止计算机上电开机。

服务器首先一阶段供电,CPLD通过TPCM的在位信号探测TPCM是否存在或关闭,如果TPCM 存在且有效,CPLD切断服务器主控系统的总线,允许TPCM主控总线与BMC Flash和BIOS Flash连通,关闭二阶段和三阶段电源,等待TPCM指令。TPCM上电后自检,确定自身完整安全后,根据用户预设策略通过主控总线对BMC代码和BIOS代码进行分段及按安全等级要求进行逐一检查确认。任何病毒代码入侵或非授权数据(如平台参数设置或系统配置值)发生变化将会立刻引起TPCM告警,甚至阻断服务器主电源供电、关闭通讯端口等。当TPCM确认BMC代码和BIOS代码可信的情况下,通知CPLD依次打开二阶段和三阶段电源,通过总线进行后续可信执行环境检查。